Açıklama

Özellikler:

- Yeni tehditlere karşı koruma sağlamak için Tanım Güncellemelerini indirin.

- Run a Complete Scan to automatically remove known security threats, backdoor scripts, and database injections.

- Firewall block SoakSoak and other malware from exploiting Revolution Slider and other plugins with known vulnerabilites.

- Timthumb komut dosyalarının savunmasız sürümlerini yükseltin.

Premium Özellikler:

- Brute-Force ve DDoS saldırılarını engellemek için wp-login ve XMLRPC dosyalarını yamalayın.

- WordPress Çekirdek dosyalarınızın bütünlüğünü kontrol edin.

- Tam Tarama çalıştırıldığında yeni Tanım Güncellemelerini otomatik olarak indirin.

Bu eklentiyi GOTMLS.NET adresine kaydedin ve “Bilinen Tehditler” ile ilgili yeni tanımlara erişin ve Otomatik Kaldırma ve belirli güvenlik açıkları için eklenen yamalar gibi özelliklere erişin, timthumb’ın eski versiyonları gibi. Anahtarınız kaydedildikten sonra güncellenmiş tanım dosyaları otomatik olarak yönetici tarafından indirilebilir. Aksi takdirde, bu eklenti sadece “Potansiyel Tehditler’i” tarar ve kötü niyetli olanları belirlemek ve silmek için uğraşmaz.

NOTICE: This plugin makes calls to GOTMLS.NET to check for updates not unlike what WordPress does when checking your plugins and themes for new versions. Staying up-to-date is an essential part of any security plugin and this plugin can let you know when there are new plugin and definition update available. If you’re allergic to “phone home” scripts then don’t use this plugin (or WordPress at all for that matter).

Özel olarak teşekkürler:

- Tasarım önerileri ve grafik tasarımı üzerine Clarus Dignus afiş görüntüsü üzerinde çalışıyor.

- webhostinghub.com’dan Jelena Kovacevic ve Andrew Kurtis’e İspanyolca çeviri katkıları için

- Brezilya Portekizcesi çevirisi yapan Marcelo Guernieri.

- Türkçe çeviri için Umut Can Alparslan.

- Micha Cassola for the German translation.

- Robi Erwin Setiawan for the Indonesian translation.

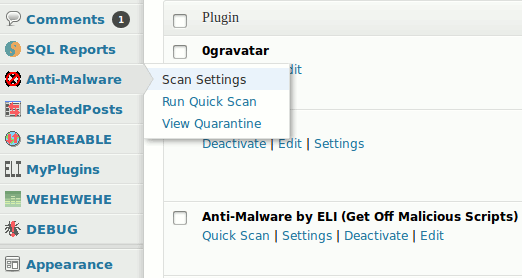

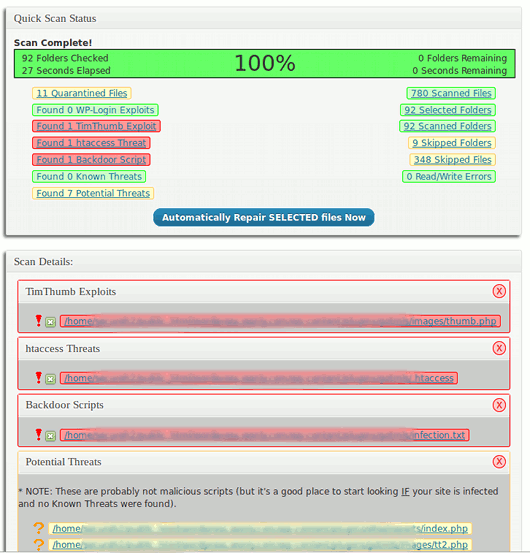

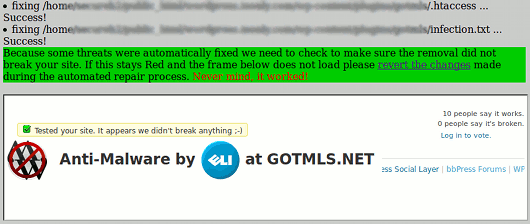

Ekran Görüntüleri

Yükleme

- Eklentiyi indirin ve zipten çıkararak WordPress eklenti dizinine yükleyin. (Genellikle burada olur

/wp-content/plugins/) - Eklentiyi WordPress Yönetim Panelindeki ‘Eklentiler’ menüsünden etkinleştirin.

- Gotmls.net’e kaydolun ve Bilinen Tehditler için tarama yapmak için en yeni tanım güncellemelerini indirin.

SSS

-

Neden kaydolmalıyım?

-

GOTMLS.NET‘e kayıt olduysanız, Yeni Tehditler’in tanımlarını indirmeye ve “Bilinen Tehditler” in otomatik olarak kaldırılması ve wp-login.php’de timthumb ve brute-force saldırılarının eski sürümleri gibi belirli güvenlik sorunları ile karşılaşmayacaksınız. Aksi takdirde, bu eklenti sitenizi yalnızca “Potansiyel Tehditler” için tarar, bu durumda zararlı kodların iyi olduğunu tespit etmek ve bunları uygun şekilde kaldırmayı el ile gerçekleştireceksiniz.

-

Revolution Slider güvenlik açığını nasıl düzeltilirim?

-

Basit, eğer bu Anti-Malware eklentisini sitenize yüklediyseniz ve etkinleştirdiyseniz, Revolution Slider güvenlik açığından yararlanma girişimleri otomatik olarak engellenir.

-

wp-login açığını nasıl düzeltebilirim?

-

WordPress Giriş sayfası brute-force saldırısına açıktır (başka bir giriş sayfasında olduğu gibi). Bu tür saldırılar bu günlerde daha yaygın hale geliyor ve bazen saldırganlar sitenize erişmeyi başaramasa bile sunucunuzun yavaşlamasına veya yanıt vermemesine neden olabiliyor. Bu eklenti, bu saldırı türü tespit edildiğinde WordPress Giriş sayfasına erişimi engelleyen bir düzeltme eki uygulayabilir. Anti-Malware ayarları sayfasında Brute-Force Koruması altındaki Yamayı Yükle düğmesini tıklamanız yeterlidir. Bu konu hakkında daha fazla bilgi için blogumu okuyun.

-

Neden sarı renkte olan “Potansiyel Tehditler’i” otomatik olarak kaldıramıyorum?

-

Bu dosyaların birçoğu eval’i ve diğer güçlü PHP işlevini mükemmel meşru sebeplerden dolayı kullanabilir ve bu kodları dosyalardan çıkartmak büyük ihtimalle sitenize zarar verebilir veya böylelikle “Bilinen Tehditler” için Otomatik kaldırma özelliğini etkinleştirmiş olurum.

-

“Potansiyel Tehditler” ‘in herhangi birinin tehlikeli olup olmadığını nasıl öğrenebilirim?

-

İncelemek için bağlantılı dosya adını tıklayın, ardından şüpheli kodu vurgulamak için dosya içeriği kutusunun üzerindeki numaralardan birini tıklayın. Kodun kötü amaçlı olup olmadığını anlayamıyorsanız, koda dokunmayın ya da bilen birine sorun. Kötü niyetli olduğunu fark ederseniz, dosyanın bir kopyasını gönderin; böylece Tanım Güncellemeye “Bilinen Tehdit” olarak ekleriz ve bir sonraki taramada otomatik olarak kaldırılır.

-

Tarama kısmen sıkışırsa ne olacak?

-

İlk olarak bir süre bırakın. Sunucunuzda çok sayıda dosya varsa, epey süre alabilir ve bazen gerçekten çalışıyor olsa bile hiç hareket etmediği anlaşılabilir. Bir süre sonra hala sıkışmış görünüyorsa, taramayı tekrar deneyin, hem Tam Tarama hem de Hızlı taramayı denediğinizden emin olun.

-

İlk etapta nasıl hacklendim?

-

First, don’t take the attack personally. Lots of hackers routinely run automated script that crawl the internet looking for easy targets. Your site probably got hacked because you are unknowingly an easy target. This might be because you are running an older version of WordPress or have installed a Plugin or Theme with a backdoor or known security vulnerability. However, the most common type of infection I see is cross-contamination. This can happen when your site is on a shared server with other exploitable sites that got infected. In most shared hosting environments it’s possible for hackers to use an one infected site to infect other sites on the same server, sometimes even if the sites are on different accounts.

-

Bir daha olmasını önlemek için ne yapabilirim?

-

Sitenizi her türlü kesmek girişime karşı korumanın kesin bir yolu yoktur. Yani, kolay bir hedef olmayın. Bazı temel adımlar şunları içermelidir: Parolanızı güçlendirin, tüm sitelerinizi güncel tutun ve GOTMLS.NET gibi Anti-Malware yazılımı ile düzenli taramalar yapın.

-

Neden sucuri.net veya Google Güvenli Tarama Teşhis sayfası, kötü amaçlı kodu kaldırdıktan sonra siteme virüs bulaştığını söylüyor?

-

Sucuri.net, tarama sonuçlarını önbelleğe alır ve önbelleği silmek için sayfanın altındaki “For a re-scan” yazan küçük bağlantıyı tıklatana kadar taramayı yenilemeyecektir. Google ayrıca, virüs bulaşmış sayfalarınızı önbelleğe alır ve sitenizi tekrar taramadan önce biraz zaman alır; ancak Google Web Yöneticisi Araçları adresindeki Kötü Amaçlı Yazılım veya Güvenlik bölümünde Yeniden İnceleme isteyerek işlemi hızlandırabilirsiniz. Sitenizle ilgili daha fazla yararlı bilgi sağlayabileceğinden, siteniz için yine de bir Web Yöneticisi Araçları hesabı olması iyi bir fikirdir.

-

How can I report security bugs?

-

You can report security bugs through the Patchstack Vulnerability Disclosure Program. The Patchstack team help validate, triage and handle any security vulnerabilities. Report a security vulnerability.

İncelemeler

Katkıda Bulunanlar ve Geliştiriciler

“Anti-Malware Security and Brute-Force Firewall” açık kaynaklı yazılımdır. Aşağıdaki kişiler bu eklentiye katkıda bulunmuşlardır.

Katkıda bulunanlar“Anti-Malware Security and Brute-Force Firewall” 15 dile çevrildi. Katkıda bulundukları için çevirmenlere teşekkürler.

“Anti-Malware Security and Brute-Force Firewall” eklentisini dilinize çevirin.

Geliştirmeyle ilgilenir misiniz?

Kodu görüntüleyin, SVN deposuna göz atın ya da RSS ile geliştirme günlüğüne abone olun.

Değişiklik Kaydı

4.23.88

- Fixed PHP Object Injection vulnerability with DB Scan.

4.23.87

- Checked code for compatibility with WordPress 6.9.1 and ClassicPress 2.6.

4.23.85

- Fixed the post_status field on custom post type for scan results and added log of all scan errors to the post_meta.

4.23.83

- Fixed a missing capability check on an admin-ajax API endpoint.

- Changed URLs for better compatibility with both HTTPS sites and HTTP sites.

- Checked code for compatibility with WordPress 6.8.3.

4.23.81

- Fixed Scan Settings issue when only one threat type is selected or when only DB Scan is selected.

- Added debugging with file stats for single directory scans.

- Fixed some Defined Constants that were causing an error in PHP 8.X.

- Checked code for compatibility with WordPress 6.8.1.

4.23.77

- Added an option to the Brute-Force Login Protection to not use PHP session_start to store the LOGIN_KEY.

- Updated JavaScript arrays for better efficiency when larger arrays are created.

- Fixed notice about Passing null to strlen being Deprecated in PHP 8.X.

- Fixed notice about function _load_textdomain_just_in_time being called incorrectly in WP 6.7 and above.

- Checked code for compatibility with WordPress 6.8 and ClassicPress 2.4.1.

4.23.73

- Added cleanup for old _session files.

- Fixed hidden files exception to the skip by extention option in last update.

- Fixed updates to manual session files when PHP sessions are not saves.

- Checked code for compatibility with WordPress 6.7.1.

4.23.71

- Set autoload to false on the large values in wp_option.

- Added exception to the skip by extention option so that hidden files are never skipped.

- Checked code for compatibility with WordPress 6.6.2.

4.23.69

- Updated Brute-Force Login Protection to integrate better with login forms from other plugins like WP User Manager and StranoWeb Ajax Login.

- Added option to hide the Brute-Force Login Protection logo on the login page.

- Checked code for compatibility with WordPress 6.6.

4.23.68

- Updated Brute-Force Login Protection to integrate better with login forms from other plugins like WooCommerce and Ultimate Membership.

- Fixed static wp_posts table name in whitelist query to use the WPDB dynamic table name.

- Checked code for compatibility with WordPress 6.5.5 and ClassicPress 2.1.1.

4.23.67

- Upgraded Brute-Force Login Protection to integrate the JS check on the login form with the session check.

- Fixed session conflict with REST API and a couple Undefined Variable warnings.

- Huge improvements to the Quick Scan on the Core Files when Core File Definitions are installed.

- Added custom Whitelist that skips files you have chosen to ignore.

- Fixed display of DB threats to properly decode HTML characters.

- Checked code for compatibility with WordPress 6.5.4 and ClassicPress 2.1.0.

4.23.57

- Removed session incompatibilities within the Brute-Force Login Protection that failed when other plugins had already output page headers.

4.23.56

- Upgraded Brute-Force Login Protection to integrate the JS check on the login form with the session check.

- Fixed definition update to only allow admin users to post the update, even if a valid nonce token is used.

- Improved the Nonce tokens to incorperate user_id and context for better security.

- Limited the Nonce token check to once single token per request for better security, instead of allowing multi-check capabilities with an array.

- Redesigned Scan History to retain more of the detailed scan results.

- Fixed usage of incorrect value for REMOTE_ADDR when the server is using a reverse proxy.

- Added an option to manually recheck the donation status.

- Checked code for compatibility with WordPress 6.4.3 and ClassicPress 1.7.2.

4.21.96

- Fixed another Undefined Index Warning in new installs when no definition updates have been downloaded.

- Improved timing of registration check and avoided cached results after new registrations are submitted.

- Added an option to manually recheck the registration status of the site.

- Checked code for compatibility with WordPress 6.3.1.

4.21.95

- Fixed the Undefined Index Warning created in the last release.

4.21.94

- Improved error handling for better scan completion.

- Checked code for compatibility with WordPress 6.3 and ClassicPress 1.6.0.

4.21.93

- Fixed the Undefined Index Warning when the Brute-Force Login Protection is invoked in certain situations.

- Checked code for compatibility with WordPress 6.2.2 and ClassicPress 1.5.3.

4.21.92

- Fixed the Uncaught Value Error when scanning files that use Windows-1252 encoding which is unsupported by the PHP function mb_regex_encoding.

- Fixed other minor PHP Warnings about Undefined Indexes.

4.21.91

- Fixed some HTML formatting issues.

- Fixed a JavaScript error in the scan engine that prevented second attempts to scan directories that failed on the first try.

4.21.90

- Fixed array compatibility with older versions of PHP.

4.21.89

- Added more late escapes and sanitizated all _SERVER variables.

- Checked code for compatibility with ClassicPress 1.5.0.

4.21.88

- Added late escapes to variables that were already escaped as requested by Code review team.

- Fixed a PHP warning about is_dir when it attempts check the existance of a directory that was scanned in the past but is now outside the allowable scan path.

4.21.87

- Code review and cleanup, added more sanitization.

- Fixed an error when attempting to unserialize an array.

4.21.86

- Improved the removal of database injections when values are serialized.

- Fixed a vulnerability in using unserialize with Class Objects.

- Fixed PHP warnings about undefined indexes.

4.21.85

- Prevented infinite looping on recursive sub-directories.

- Changed some default values.

- Checked code for compatibility with WordPress 6.1.1 and ClassicPress 1.4.4.

4.21.84

- Removed the no_error_reporting option used for debugging when server errors are breaking the site.

- Checked code for compatibility with WordPress 6.0.2 and ClassicPress 1.4.2.

4.21.83

- Fixed XSS vulnerability on debug URLs introduced in the last release, thanks Erwan Le Rousseau.

- Updated code with other various minor improvements bug fixed.

- Checked code for compatibility with WordPress 6.0.1 and ClassicPress 1.4.2.

4.21.74

- Updated code with various minor improvements to efficiency and compatibility.

- Checked code for compatibility with WordPress 6.0.

4.20.96

- Fixed XSS vulnerability by removing unsanitized QUERY_STRING.

- Cleaned up Quarantine code, removing legacy functions and adding more detailed info.

- Fixed undefined variable notice and checked code for compatibility with WordPress 5.9.2.

4.20.95

- Added more sanitization and validation to all user data entered for better security.

- checked code for compatibility with WordPress 5.9.

4.20.94

- Fixed an XSS vulnerability and checked code for compatibility with WordPress 5.8.3.

4.20.93

- Fixed undefined variable warning.

- Updated code for compatibility with PHP version 8.0.

4.20.92

- Added German translation thanks to Micha Cassola.

- Improved the Apache software version checker for better firewall compatibility.

- Fixed session compatibility that was conflicting with the REST API check in Site Health.

- Checked code for compatibility with WordPress 5.8.1 and ClassicPress 1.3.1.

4.20.72

- Updated registration form to be more compatible with newer iframe restrictions.

- Fixed session check on the Brute-Force patch to no longer need mod_rewrite.

- Removed older code from WordPress Repository.

4.20.59

- Various minor bug fixes.

- Added Core Files Definitions for ClassicPress.

- Tweaked code for better compatibility with WordPress 5.7.2 and ClassicPress 1.2.0.

4.19.69

- Fixed a JavaScript error caused by a new French translation.

- Checked code for compatibility with WordPress 5.4.1.

4.19.68

- Updated some external links.

- Tweaked code for better compatibility with PHP 7.4 and WordPress 5.4.

4.19.50

- Added even more error handling to the DB Scan for servers with the PHP memory_limit set too low.

- Modified the Directory Scan Depth to accept 0 as a value to indicate skipping the Directory Scan (use this to focus on the DB Scan).

- Added some Help tips to some of the options on the Settings page.

4.19.44

- Updated links to use HTTPS by default and fixed some old URLs.

- Various performance improvements.

- Added more error handling to the DB Scan.

- Fixed a few minor bugs causing PHP Notices.

- Fixed a path search to work on Windows servers.

- Tweaked code for compatibility with WP 5.3 (latest release).

4.18.76

- Cleaned up the Nonce Token creation and storage functions.

- Cleaned up View Quarantine page and fixed recovery link.

- Added debugging for login errors WP head and footer Hooks.

4.18.74

- Fixed a bug in the Nonce Token Errors that was created by changes in the last release.

4.18.71

- Added wp_options table to the db_scan.

- Fixed a few minor bugs in the db scan quarantine view.

- Changed some wording and other minor fomatting issues.

- Checked code for compatibility with WP 5.2.1 (latest release).

4.18.69

- Added a Warning message about the vulnerability in the yuzo-related-post plugin.

- Updated the Quarantine interface and added a re-scan / re-clean feature.

- Fixed a bug in the scan depth array that would produce PHP Notices in the error_log files under certain conditions.

- Changed some wording and other minor fomatting issues.

- Removed some outdated JavaScript that is no longer needed.

- Checked code for compatibility with WP 5.2 (latest release).

4.18.63

- Fixed a major bug in the Firewall updates that could cause a False Positive lockout.

4.18.62

- Fixed a bug in the Firewall that prevented some iPad devices from logging in.

- Fixed an encoding bug that prevented the Examine File window from dispaying some file formats.

- Restored the File Details window in the Examine File window.

- Updated code for compatibility with WP 5.1.1 (latest release).

4.18.52

- Added a whole new DB Scan category that looks for links and scripts injected directly into the database content and removes them.

- Updated Firewall landing page for HTTPS compatibility.

- Removed some old code that was no longer needed.

- Added a feature to clear cache files before running the Complete Scan, this will speed up the scan and prevent malware from being saved on your cached paged.

- Updated code for compatibility with WP 5.0.2 (latest release).

4.17.69

- Updated code for compatibility with WP 4.9.8 (latest release).

- Fixed PHP Notice for the unknown offset of SERVER_parts.

- Escaped single-quotes in translated strings for use within JavaScript.

4.17.68

- Updated code for compatibility with WP 4.9.7 (latest release).

- Removed wrong size dashicon from Settings link in plugin list.

- Removed the broken link to vote WORKS on wordpress.org.

- Reordered priorety on fixing Known Threats to be more efficient.

4.17.58

- Updated code for compatibility with WP 4.9.4 (latest release).

- Fixed dashicons sizing in css.

- Add ability to update registration email from within the plugin settings.

- Cleaned up expired nonce tokens left behind from an older version.

4.17.57

- Updated code for compatibility with WP 4.9.3 (latest release).

- Fixed registration form and alternate domain for definition updates to work on HTTPS.

- Fixed the wording on the Title check error message.

4.17.44

- Hacklendiğinizi bildiren Başlık kontrolü eklendi.

- WP 4.8.3 ile uyumluluk için güncellenmiş kod (en yeni sürüm).

- Karantina Sabit Düzensiz değişken hatası.

- Geçici hata çıktısında Sabit XSS güvenlik açığı.

4.17.29

- Tanım güncelleme URL’si, gerektiğinde yalnızca SSL’yi kullanacak şekilde değiştirildi.

- Daha iyi yerli IPN uyumluluğu için güncellenmiş PayPal formu.

4.17.28

- Umut Can Alparslan sayesinde Türkçe çeviri eklendi.

- Otomatik güncellemeyi iyileştirerek eski tanımların aşamalı olarak çıkarılması ve varsayılan olarak yeni tehdit türlerinin seçilebilmesi sağlandı.

- Çok dilli site kurulumlarında admin kullanıcı adı değişikliği özelliği düzeltildi.

- Vurgulanan koda kaydırılması için ayrıntılar penceresi düzeltildi.

- Diğer tehdit tanımları etkinleştirilirse, Potansiyel Tehdit taramasını devre dışı bırakmak için varsayılanları ayarlayın.

- Veritabanı depolama için kodlanmış tanımlar dizisi.

- Apache’nin daha yeni sürümleri için XMLRPC yamasındaki sabit sözdizimi hatası düzeltildi.

- Otomatik güncelleme özelliği başarısız olursa manuel güncellemelere geri dönme adımı eklendi.

- Son Sürüm yayınında tanımsız değişkene eklenen sabit PHP Duyuruları düzeltildi.

- Geliştirilmiş Apache sürüm algılaması.

- Otomatik tanımlama ve güvenlik duvarı güncellemelerini otomatik olarak indirmek için Otomatik güncelleme özelliği değiştirildi.

- PHP ve Apache sürüm algılamaları eklendi ve XMLRPC yaması Apache 2.4 yönergeleri ile çalışacak şekilde değiştirildi.

- Onbeforeunload işlevi kaldırıldı, çünkü Norton bunu Yanlış Olumlu olarak algıladı.

- PHP Version 7’de kullanımdan kaldırılan kod kaldırılmıştır.

- Bazı nadir genel değişken şartlarda dize dönüştürme dizisi hakkında PHP Bildirimi düzeltildi.

- Daha fazla güvenlik duvarı seçeneği eklendi.

- Tarama Günlüğü’nü Karantina sayfasından ana Ayarlar sayfasına taşıdım.

- Geçersiz argümandaki her biri için ve bazı diğer hatalar hakkında PHP Uyarı düzeltildi

- Değişikliklerin kaydedilmesi için “Ne arayacağım” seçenekleri düzeltildi.

- get_currentuserinfo, wp_get_current_user olarak değiştirildi, çünkü get_currentuserinfo işlevi WP 4.5’de kullanımdan çıkarıldı.

4.16.17

- Menü Öğesi Yerleşim Seçenekleri kaldırıldı, çünkü add_object_page işlevi WP 4.5’de önerilmiyor.

- WP Firewall 2 ile daha iyi uyumluluk sağlamak için güvenlik duvarı seçenekleri eklendi.

- Geçici belirtecinin hata ayıklama çıktısında bir XSS güvenlik açığı düzeltildi.

- Güvenlik Duvarı Seçenekleri, yönetici menüsünden bağlantı verilen kendi sayfasına taşındı.

- Hızlı Tarama’yı yönetici menüsünden Tarama Ayarları sayfasının en üstüne taşıdım.

- Parametre 2’nin bir dizi olmasını bekleyen in_array işleviyle ilgili PHP Uyarısı düzeltildi, Georgey B. tarafından bulundu.

- Birkaç küçük kozmetik değişiklikler yapıldı ve arabirimde birkaç küçük hata düzeltildi.

- WordPress’deki set_transient işlevini ihlal eden W3 Total Cache eklentisi nedeniyle Geçici Jeton hatası düzeltildi.

- Brezilya Portekizce dil dosyaları eklendi, çeviri için Marcelo Guernieri’ye teşekkürler.

- Windows sunucuda Yönetici menüsünde çalışmayan bazı bağlantılar da düzeltildi.

- Çekirdek Dosyalar yönetim menüsündeki Hızlı Tarama listesine eklendi.

- Başka bir siteden oturum açmış yöneticilerin Siteler Arası Talep Sahtekârlığını önlemek için bir geçici jeton eklendi.

- Dosya adlarının taranmasıyla tetiklenen XSS güvenlik açığına karşı güçlendirildi (Mahadev Subedi sayesinde).

- Alternatif wp-config.php konumuyla geliştirilmiş brute-force yaması uyumluluğu.

- WordPress Eklenti Yönergeleri’ni karşılamak için Varsayılan Tanımlamaların kodlamasını kaldırmak zorunda kaldım.

- Yeni Brute-Force giriş yamasındaki JavaScript geliştirilerek, oturum açma sayfasında önbelleğe alma etkinleştirildi.

- Özel alanlar ve JavaScript ile Brute-Force giriş yaması iyileştirildi.

- Tarama Ayarları sayfasına Kaydet butonu eklendi.

- XMLRPC Yaması “Engelleme Kaldır” özelliğinde bir hata düzeltildi.

- Added a link to purge the deleted Quarantine items from the database.

- Added firewall option to Block all XMLRPC calls.

- Fixed a few cosmetic bugs in the quarantine and firewall options.

- Fixed a bugs in the Quarantine that was memory_limit errors if there number of files in the was too high.

- Added the highlight malicious code feature back to the Quarantine file viewer.

- Added the ability to change the admin username if the current username is “admin”.

- Improved the code in the Brute-Force Protection patch.

- Fixed a few bugs in the Core Files Check that was preventing it from fixing some unusual file modifications.

- Fixed a major bug that made multisite scan extremely slow and sometimes error out.

- Moved all ajax call out of the init function and into their own functions for better handling time.

- Moved the quarantine files into the database and deleted the old directory in uploads.

- Fixed some minor formatting issues in the HTML output on the settings page.

- Added a warning message if base64_decode has been disabled.

- Hardened against injected HTML content by encoding the tags with variables.

- Fixed debug option to exclude individual definitions.

- Hardened admin_init with current_user_can and realpath on the quarantine file deletion (thanks to J.D. Grimes).

- Fixed another XSS vulnerabilities in the admin (thanks to James H.)

- Hardened against XSS vulnerabilities in the admin (thanks to Tim Coen).

- Added feature to restore default settings for Exclude Extensions.

- Changed the encoding on the index.php file in the Quarantine to make it more human-readable.

- Fixed a few small bugs that were throwing PHP Notices in some configurations and added more info to some error messages.

- Extended execution_time during the Fix process to increase the number of files that could be fixed at a time.

- Added a Quarantine log to the database.

- Fixed a couple of minor bugs that would throw PHP notices.

4.15.16

- Created an automatic update feature that downloads any new definition updates before starting the scan.

- Added WordPress Core files to the new definitions update process and included a scan option to check the integrity of the Core files.

- Automatically whitelisted the unmodified WordPress Core files.

- Made more improvements to the Brute-Force protection patch and other minor cosmetic changes to the interface.

- Protected the HTML in my plugin from filter injections and fixed a few other minor bugs.

- Fixed a problem with deleting files from the Quarantine folder.

- Added a descriptive reason to the error displayed if the fix was unsuccessful.

- Added link to restore the default location of the Examine Results window.

- Improved the encoding of definition updates so that they would not be blocked by poorly written firewall rules.

- Suppressed the “Please make a donation” nag if the fix was unsuccessful, to avoid confusion over premium services.

- Removed debug alert from initial session check.

- Improved rewrite compatibility of session check for the Brute-Force Protection Installation.

- Improved session check for the option to Install Brute-Force Protection and added an error message on failure.

- Improved support for Multisite by only allowing Network Admins access to the Anti-Malware menu.

- Added link to view a simple scan history on the Quarantine page.

- Updated firewall to better protect agains new variations of the RevSlider Exploit.

- Improved check for session support before giving the option to Install Brute-Force patch.

- Added option to skip scanning the Quarantined files.

- Updated Brute-Force patch to fix the problem of being included more that once.

- Fixed a few minor bugs (better window positioning and css, cleaner results page, updated new help tab, etc.).

- Made sure that the plugin does not check my servers for updates unless you have registered (this opt-in requirement is part of the WordPress Repository Guidelines).

- Added exception for the social.png files to the skip files by extension list.

- Fixed removal of Known Threats from files in the Quarantine directory.

- Block SoakSoak and other malware from exploiting the Slider Revolution Vulnerability (THIS IS A WIDESPREAD THREAT RIGHT NOW).

- Enabled the Brute-Force protection option directly from the Settings page.

- Fixed window position to auto-adjust on small screens.

4.14.47

- Major upgrade to the protection for wp-login.php Brute-Force attempts.

- Fixes a bug in setting the permissions for read-only files so that they could still be cleaned.

- Fixes a minor bug with pass-by-reference which raises a fatal error in PHP v5.4.

- Enhanced the Examine File window with better styles and more info.

- Changed form submission of encrypted file lists to array values instead of keys.

- Fixes other minor bugs.

- Made the Examine File window sizable.

- Fixed a few small bugs and removed some old code.

- Added a link to my new twitter account.

- Re-purposed Quick Scan to just scan the most affected areas.

- Set the registration form to display by defaulted in the definition update section.

- Fixed a few small bugs in advanced features and directory depth determination.

- Fixed a session bug to display the last directory scanned.

- Fixed a few small cosmetic bugs for WP 3.8.

- Added Spanish translation, thanks to Jelena Kovacevic and Andrew Kurtis at webhostinghub.com.

- Updated string in the code and added a .pot file to be ready for translation into other languages.

- Added “Select All” checkbox to Quarantine and a new button to delete items from the Quarantine.

- Added a trace.php file for advanced session tracking.

- Fixed undefined index bug with menu_group item in settings array.

- Added support for multisite network admin menu and the ability to restrict admin access.

- Fixed a session bug in the progress bar related to the last release.

- Fixed a session bug that conflicted with jigoshop. (Thanks dragonflyfla)

- Fixed a few bug in the Whitelist definition feature.

3.07.06

- Added SSL support for definition updates and registration form.

- Upgraded the Whitelist feature so the it could not contain duplicates.

- Downgraded the WP-Login threat and changed it to an opt-in fix.

- Fixed a bug in the Add to Whitelist feature so the you do not need to update the definitions after whitelisting a file.

- Added ability to whitelist files.

- Fixed a major bug in yesterdays release broke the login page on some sites.

- Added a patch for the wp-login.php brute force attack that has been going around.

- Created a process to restore files from the Quarantine.

- Fixed a few other small bugs including path issues on Winblows server.

1.3.02.15

- Improved security on the Quarantine directory to fix the 500 error on some servers.

- Fixed count of Quarantined items.

- Added htaccess security to the Uploads directory.

- Linked the Quarantined items to the File Examiner.

- Added a scan category for Backdoor Scripts.

- Consolidated the Definition Types and added a Whitelist category.

- Completely redesigned the Definition Updates to handle incremental updates.

- Added “View Quarantine” to the menu.

- Enhanced Output Buffer to work with compression enabled (like ob_gzhandler).

- Moved the quarantine to the uploads directory to protect against blanket inclusion.

- Fixed Output Buffer issue for when ob_start has already been called.

- Kötü dizin izinlerini işlemek için Otomatik Düzelt işlemi geliştirildi.

- Farklı dosya hata türleri için daha ayrıntılı hata mesajları eklendi.

- Genel hata işleme geliştirildi.

- Küçük UI geliştirmeleri ve birkaç hata düzeltmesi.

- Daha iyi hata giderme özelliklerine sahip büyük dosya sistemlerini işlemek için tarama motoru tamamen yenilendi.

- Otomatik Düzeltme işlemi için sonuçlar geliştirildi.

- Birkaç küçük hata düzeltildi.

- Dosya Görüntüleyici ve Otomatik Düzeltme işlemi için iFrame geliştirildi.

- Tarama sırasında hata giderme özelliği geliştirildi.

- Tarama süresini ve bellek kullanımını azaltmak için Dosya Görüntüleyici ve Otomatik Düzeltme işlemi bir iFrame’e taşındı.

- Salt okunur dosyalarda daha iyi başarı elde etmek için Otomatik Düzeltme işlemi geliştirildi.

- Geliştirilmiş kod temizleme işlemi ve taramanın genel verimliliği.

- Mesaj sınırlaması olan bazı sunucularla daha iyi uyumluluk için kodlanmış tanım güncellemesi.

- XSS güvenlik açığı düzeltildi.

- Birden fazla sitenin/anahtarın bir kullanıcı/e-posta altında kaydedilmesine izin vermek için kayıt değiştirildi.

- Tüm yeni tanım güncellemeleri için tehdit düzeyi dizinini güncellemek için otomatik güncelleme yolu değiştirildi.

- Timthumb değiştirme yaması, WordPress.org eklentileri için gereksinimleri 2.8.10 sürümüne güncellendi.

- Taramalar atlanırsa taramayı sıkışmayacak şekilde hariç tutma seçeneği düzeltildi.

- BACKSLASH dizin yapılarını kullanan Windows sunucuları için destek eklendi.

- Bir dosyanın yerine Veritabanına yazmak için tanım güncellemeleri değiştirildi.

1.2.03.23

- WordPress için ilk sürümler mevcut (kod kaldırıldı, artık uyumlu değil).